Capiterà ad alcuni – ad Agosto – di dover partire per le vacanze portando con sè, per ogni evenienza, qualche “attrezzo digitale” del mestiere. Che si tratti di un laptop/netbook o di una chiavetta USB, va evitato il seppur minimo rischio di furto o smarrimento di dati sensibili come le password dei vari account email, ftp, ssh e via discorrendo, specie se questi dati appartengono all’azienda per cui lavoriamo e/o danno accesso ad aree riservate particolarmente delicate.

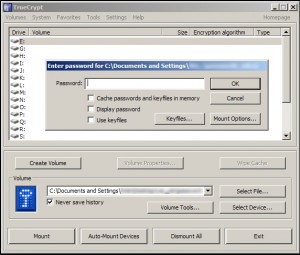

Per togliersi qualche pensiero, è possibile usare l’applicazione Open Source TrueCrypt per proteggere con una sola password tutti dati di cui abbiamo bisogno, indipendentemente dal loro formato. TrueCrypt permette infatti di creare archivi criptati che vengono montati come unità disco, all’interno dei quali è possibile copiare qualsiasi file o directory. Il programma può essere agevolmente installato in modalità “portable” direttamente sulla chiavetta USB.

Dalla pagina dei downloads di TrueCrypt è possibile scaricare gli installer per Windows, Linux e Mac OS X, mentre la documentazione completa (in inglese) è consultabile a questo indirizzo; se volete iniziare subito a criptare i vostri dati, potete seguire il Beginner’s Tutorial ufficiale, una guida passo-passo completa di screenshots.

Per gli utenti più esigenti, inoltre, TrueCrypt può essere utilizzato anche per cifrare o nascondere intere partizioni o file systems.

Per gli utenti esperti o per gli amanti della riga di comando, invece, è possibile utilizzare GnuPG (qui una versione precompilata per Windows, dal sito GnuPG.org) che, con l’opzione “–symmetric” (abbreviata “-c”) permette di cifrare un file o un archivio utilizzando una password, ad esempio:

gpg.exe -c archivio_segreto.zip -o archivio_segreto.zip.gpg

chiederà di inserire e confermare una password e genererà l’archivio cifrato “archivio_segreto.zip.gpg”, che potrà in seguito essere estratto con:

gpg.exe -e archivio_segreto.zip.gpg

Ci raccomandiamo naturalmente di leggere le istruzioni e le avvetenze dei software che utilizzate, specie prima di effettuare operazioni delicate come la cifratura di un filesystem, e di prendere tutte le precauzioni necessarie per evitare perdite di dati o malfunzionamenti.

Ricordiamo inoltre che il miglior software crittografico nulla può se utilizzato in modo non adeguato (ad esempio su un sistema non affidabile, o se vengono scelte password corte, facili o facilmente intuibili etc).